木々の色づきが美しく、秋の深まりを感じさせる頃となりました。ワーカーの皆さまはお変わりなくお過ごしでしょうか。

11月は文化の日もあり、読書や映画に音楽、美術館や博物館、舞台鑑賞など、芸術に触れる秋を過ごしてみるのも良いですね。

またインフルエンザが猛威を振るっており、各地の教育機関では学級閉鎖も相次いでいるようです。感染してしまうと体力が落ち、辛い日々が続いてしまいます。まずは予防のために、正しい手洗いや、室内のこまめな換気、体の抵抗力を高めるために十分な睡眠とバランスの取れた食事等を日頃から心がけるとよさそうです。紅茶にも予防効果があるようですので、お仕事の際など水分補給に取り入れてみても良いかもしれません。

朝夕の冷え込みが厳しくなってまいりましたが、皆さまくれぐれもご自愛ください。

(※次号は12月号(12月10日発信予定)です。)

■目次

文字起こしにまつわることや、ワーカーさまに知っておいていただきたいことを掲載していきます。

■セキュリティーコラム

セキュリティーにまつわるニュースでワーカーさまに関わりそうなこと、ご確認いただきたいことをピックアップしてお届けします。

■のがみんLabo

クオリティー推進部の野上より、役に立ちそうな情報を発信します。

■掲示板

お知らせにも掲載している内容や、継続してご確認いただきたい内容を掲載します。

はんやくんのへや

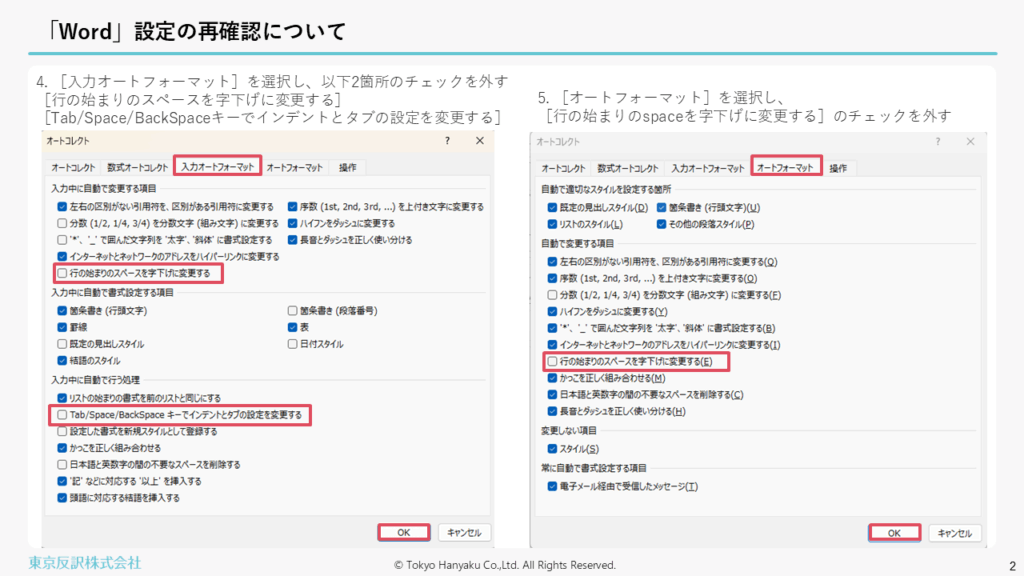

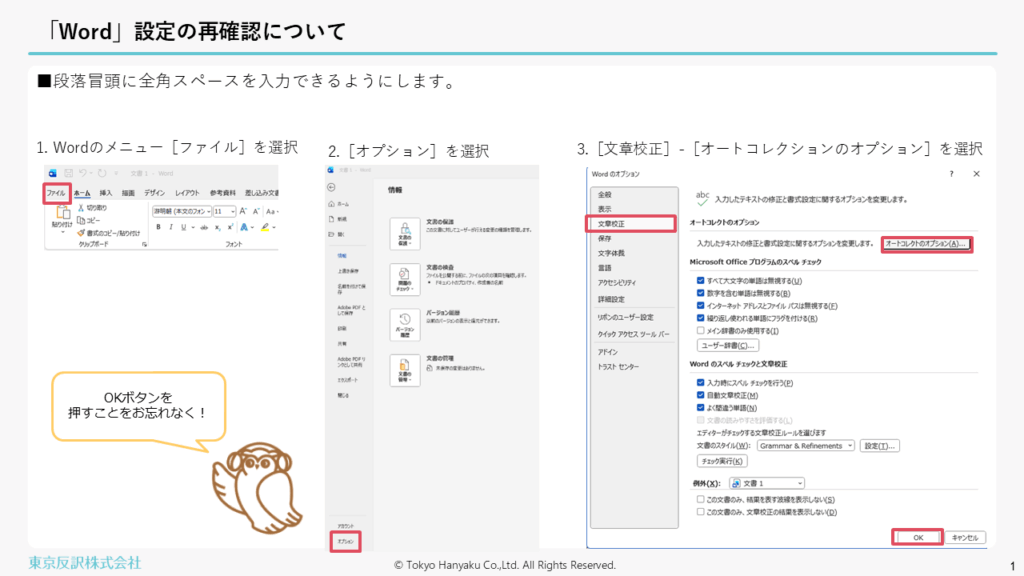

「Word」設定の再確認について

いつも当社案件にご尽力いただきありがとうございます。

「Word」の設定について、確認のお願いです。

PCを新調した、Office製品を変更した等でOffice製品を使用する環境が変わる場合は、

当社が推奨する「Word」の設定も再設定が必要です。

・段落冒頭の全角スペースが入力できず、インデントの1字下げになってしまう

(全角スペースが視覚的に見えないため、インデントかどうか気が付かない)

・文章校正機能の赤波線が減った気がする 等

「Word」の設定が異なっている可能性があるので、お手数をおかけしますが、設定の再確認をお願いします。

今回はワーカーマニュアルにも同様の記載がありますが、こちらのページでも方法を添付しておきます。

セキュリティーコラム

京王線の車内広告に“不審なQRコード”に注意喚起 -電通大

近頃、広告などにQRコードを記載して情報を提供する機会が増えています。QRコードは便利なツールですし、日本で発明されたことから日本人としては誇らしく感じます。しかし、便利であるがゆえに犯罪者にとっても都合の良いツールになってしまったようです。不審なメールのURLをクリックしないことと同様に、街中のQRコードを何の疑いもなくスキャンすることも、避けたほうがよいでしょう。

京王線の車内広告に“不審なQRコード”に注意喚起 -電通大:ITmediaNEWS:2025/10/21:

老眼の人を狙い撃ち? 「microsoft」ならぬ「rnicrosoft」からの詐欺メールが話題に

昔からある手口ですが、例えばURLにおいて”l”(アルファベットのエル)と”1″(数字の1)を置き換える手法は、ワーカーの皆さまもご覧になった経験があるかもしれません。今回のケースも、注意深く見ないと見間違えてしまうような文字の配置になっています。私も最近目がかすむようになってきており、他人事とは思えませんでした。いずれにせよ、身に覚えのないメールやURLには触れないようにしましょう。

老眼の人を狙い撃ち? 「microsoft」ならぬ「rnicrosoft」からの詐欺メールが話題に:ITmediaNEWS:2025/10/27:

VPN接続時 多要素認証必須化-立教大学

ここ数年、多要素認証やパスキー認証など、脱パスワードの流れが加速しています。また、VPNに対する脆弱性もよく指摘されます。目まぐるしく変わる仕組みに本当に目が回りそうですが、安全こそ第一と考えます。今後、認証方法の変更について当社から依頼するケースもあるかもしれません。その際はご協力のほどよろしくお願い申し上げます。

VPN接続時 多要素認証必須化-立教大学:ScanNetSecurity:2025/10/30:

のがみんLabo

従来のパスワードに限界がきているのか「パスキー」または「15桁以上のパスワード」が標準に?

皆さま、いつもお世話になっております。

先日実家のパソコンをWindows11にアップデートするために帰省をした時の話ですが、父親がパソコンの操作をするところを見て、「パスワード管理そろそろ真面目に考えないと危ないかもしれない」と思ってしまいました。

昨今、皆さまもご存じのとおり、高齢者を狙ったフィッシング詐欺は年々巧妙化しています。

もちろん高齢者だけでなく、ITに精通した人でも簡単に情報を抜かれてしまう時代に突入しました。

東京反訳の仕事における情報漏えいだけでなく、ご自身の資産を守る上でもパスワードの管理はとても重要なことだと思います。

私もそうですが、パスワード管理は面倒くさいので、同じパスワードを使い回したり、簡単なフレーズだったり、変更しないといけないなと思うのですが、対応を後回しにしがちではないでしょうか。

そのような中、先日米国の「NIST(ニスト)」が公開したパスワードに関する最新のドラフトでは、「パスキー」の利用や「15文字以上のパスワード」の採用を強く推奨し、「MFA(多要素認証)使用時は8文字以上でも可」という方針が示されています。

日本国内でも「パスキー」への変更を促すサービスが増えてきているため、言葉だけは聞いたことがあるのではないでしょうか。

しかし、実際に「パスキー」を設定している方がどれくらいいるかというと、まだまだ多くはないのかと思います。

はい、ここまでで「NIST(ニスト)」とか「パスキー」とか「MFA」とか用語がたくさん出てきましたが、パスワード関係には横文字がたくさん出てきて非常に分かりづらいのです。

私自身も、「パスキー」を題材に取り上げるにあたり、いろいろな情報を収集しましたが、しっかりと用語の意味を捉えることが、理解への近道と判断しました。

ということで、今回はパスワード回りの用語の解説、次回「パスキー」の具体的な使い方について、全2回に分けて書いていこうと思います。

※分かりやすさを重視するために、一部比喩的表現を使用することがあります。よって技術的な正確さと異なる点が含まれている場合がありますが、ご了承ください。

今回解説する用語について

今回パスワード関係の話をするにおいて、以下の4つの用語をざっくりと解説します。この用語を理解した上で、「パスキー」の説明をすると、その重要性が見えてくると思います。

■MFA(多要素認証)

■NIST(ニスト)

■FIDO(ファイド)

■パスキー

それでは個別に説明していきます。

MFA(多要素認証)とは

MFAは「Multi-Factor Authentication」の略で、日本語では「多要素認証」と呼ばれます。

これは、Webサービスやアプリにログインする際に、2つ以上の異なる種類の証明方法を組み合わせて本人確認を行うセキュリティーの仕組みです。

これは、すでに皆さまもいろいろなサービスで設定されていることだと思われます。

★認証の「3つの要素」とは?

本人確認に使われる要素は、主に以下の3種類に分類されます

■知識情報(知っているもの)

・パスワード、PIN番号、秘密の質問の答えなど

⇒例:「あなたの出身地は?」といった質問への回答

■所持情報(持っているもの)

・スマートフォン、ICカード、セキュリティーキーなど

⇒例:スマートフォンに送られてくる6桁の確認コード

■生体情報(あなた自身)

・指紋、顔、虹彩(目の模様)、声紋など

⇒例:スマートフォンの指紋センサーで読み取る指紋

★二段階認証との違いは?

よく混同される「二段階認証」と「多要素認証」ですが、実は違いがあります。

■二段階認証

・認証を2回行うこと(同じ種類の要素でもOK)

⇒例:パスワード入力→秘密の質問に回答(どちらも知識情報)

■多要素認証

・異なる種類の要素を2つ以上組み合わせること

⇒例:パスワード入力(知識情報)→スマホに届いたコード入力(所持情報)

多要素認証のほうが、より安全性が高いと言えます。

※本記事では、用語を整理するために二段階認証と多要素認証を明確に区別していますが、実際のサービス画面では「二段階認証」という名前で、多要素認証が提供されていることもあります。

★なぜMFAが重要なのか?

パスワードだけでは、以下のようなリスクがあります

・忘れてしまう

・推測されやすい単純なものを使ってしまう

・複数のサービスで同じパスワードを使い回してしまう

・フィッシング詐欺で盗まれる

MFAを設定しておけば、たとえパスワードが漏れてしまっても、第2、第3の防御壁があるため、不正アクセスを防げる可能性が格段に高まります。

しかしMFAは、現在では「あれば安心」ではなく「ないと危ない」レベルの標準的対策と見なされています。

NIST(ニスト)とは

NIST(正式名称:National Institute of Standards and Technology)は、日本語で「米国国立標準技術研究所」と訳される、アメリカ政府の研究機関です。

1901年に「国立標準局」として設立され、その後組織改編を経て、現在の名称になりました。

★NISTは何をしているのか?

NISTは、科学技術のさまざまな分野で「こうするのが良い」という基準やルールを作る組織です。

日本で例えると、産業技術総合研究所のような役割を担っています。

特にサイバーセキュリティーの分野では、世界中の企業や組織が参考にする「お手本」となるガイドラインを数多く発行しています。

★なぜNISTが重要なのか?

インターネットは世界中でつながっているため、セキュリティー対策にも、国をまたいで通用する共通の基準が求められます。

その中で、NISTが示す基準やガイドラインは次のような特徴を持っています。

・信頼性が高い:専門家たちが科学的根拠に基づいて作成している

・実践的:実際の企業や組織で使えるように設計されている

・更新される:新しい脅威や技術に対応して定期的に改訂される

例えば、NISTはパスワードについて、従来よくいわれていた

・パスワードは定期的に変更すべき

・複雑な記号をたくさん入れるべき

といった考え方を見直し、

・定期的なパスワード変更は、漏えいが疑われる場合などを除き必須ではない

・むしろ「長くて覚えやすいパスフレーズ」のほうが安全で現実的

という指針を示しています。

このように、NISTは「なんとなくの常識」ではなく、データや実際の攻撃事例に基づいて、よりよい実務ルールを提示している機関だと言えます。

★日本におけるNISTの影響

NISTのガイドラインは、アメリカだけでなく、日本でも広く参照されています。

代表的な例が「NIST サイバーセキュリティーフレームワーク(NIST CSF)」です。

日本では、独立行政法人情報処理推進機構(IPA)が、NIST サイバーセキュリティーフレームワークの日本語訳や解説資料を公開しており、日本企業でも使いやすい形で普及が進んでいます。

東京反訳でも、国際規格である「ISO27001(ISMS)」とNISTのフレームワークを参考に自社のセキュリティーポリシーやルールを策定しています。

今回のお題でもある

【従来のパスワードに限界がきているのか「パスキー」または「15文字以上のパスワード」が標準に?】

についても、NISTの情報を基にしております。

★最新のNISTが示す「15文字パスワード」と「パスキー」

最近のNISTは、特に「パスワード」と「パスキー」について、かなり踏み込んだメッセージを出しています。

ポイントは大きく3つです。

■まずMFAとパスキーを優先する

NISTは、一般利用者向けの解説の中で

・まず、MFA(多要素認証)を有効にすること

・そしてパスキーは、とても良い選択肢であること

と明言しており、パスワードだけに頼らず、

・パスワード+別要素

・あるいは、パスキーのようなフィッシング耐性の高い認証

への移行を強く推奨しています。

■どうしてもパスワードを使うなら「15文字以上」のパスフレーズ

技術者向けの公式ガイドラインの最新ドラフト(NIST SP 800-63B Rev.4)では、パスワードについて次のように整理されています。

・パスワードを単独の認証手段として使う場合

⇒最低でも「8文字以上」を必須(SHALL)としつつ、「15文字以上」を求めることを強く推奨(SHOULD)している

・MFAを利用すること前提で、併用としてパスワードを使う場合

⇒最低「8文字以上」を必須としつつ、可能なら「長いパスフレーズ」を推奨する

さらに、

・パスワードの「定期変更」は原則不要

・複雑な記号を機械的に強制するよりも、「長くて覚えやすいフレーズ」のほうが重要

という考え方に切り替えています。

※いずれも現時点ではドラフト段階の内容であり、今後表現が変わる可能性があります。

<ワンポイント>

「パスワード」と「パスフレーズ」という言葉が出てきましたが、具体的には次のような感じです。

・パスワード:%#bK9LyC36wLのような意味不明な文字列

・パスフレーズ:aoiumitosiroikumogasuki(青い空と白い雲が好き)のような普通の文章

NISTでは、短くて複雑な暗号より長くて覚えやすい文書のほうが、セキュリティーに効果的であるとされています。

■パスワードからパスキーへの移行を後押し

NISTは同時に、そもそもパスワードという仕組み自体がフィッシング攻撃に弱く、使い回しが起きやすく、利用者にとって負担が大きいという問題を指摘しています。

そこで、利用者への負担が少なく、フィッシング攻撃に対してもより安全な「パスキー」への移行を推奨しています。

※パスキーに関しては、後ほど詳しく説明します。

FIDO(ファイド)とは

パスキーを説明する上で重要になってくるのが「FIDO(ファイド)」です。

FIDOは「Fast IDentity Online」の略称で、パスワードに頼らない安全な認証を実現するための国際的な技術標準です。

「覚えにくいパスワード」「使い回し」「フィッシング被害」といった、従来のパスワードが抱える問題を根本的に減らすことを目的としています。

★FIDOアライアンスとは?

FIDOの技術を開発し、世界中に広めているのが「FIDOアライアンス」という非営利団体です。2012年に設立され、2013年に本格的な活動を開始しました。以下のような世界的企業が参加しています。

・Google

・Microsoft

・Apple

・Amazon

・Meta(Facebook)

・NTTドコモ

・Yahoo! JAPAN など

現在では、世界中の企業・団体が300社以上参加しています。

★FIDOアライアンスの使命

FIDOアライアンスの目標は、とてもシンプルであり、「世界中のパスワードへの過度な依存を減らすこと」に特化しています。

FIDOは、「パスワード前提の世界」から脱却し、より安全で、利用者にとっても負担が少ない認証方式、「パスワードのいらない世界」を目指しています。

<ワンポイント>

日本国内にも「FIDO Japan Working Group(FIDO Japan WG)」というワーキンググループがあり、FIDOアライアンスの日本窓口として活動しています。

各種セミナーや、YouTube等で情報発信をしておりますのでご興味がありましたら確認してください。

・第12回FIDO東京セミナー~パスワードのいらない世界へ~

・FIDO Japan Working Group YouTube

★FIDOの仕組みの特徴

FIDO認証の最大の特徴は、パスワードのような秘密情報をインターネット上に送らないことです。

ここでは、従来のパスワード方式と比べながら説明します。

■従来のパスワード認証の場合

1.あなたがパスワードを入力する

2.そのパスワードがインターネット経由でサーバーに送られる

3.サーバーに保存されているパスワードと照合する

この方法では、通信途中で盗まれたり、サーバーから情報が漏れるリスクがあります。

よって、パスワード自体が攻撃者の「狙いどころ」になってしまいます。

■FIDO認証の場合

FIDOでは、「パスワードそのもの」を送らない仕組みを使います。

1.あなたのスマートフォンやパソコンの中に、外には出さない「大事なカギ」をしまっておきます

2.ログインする時は、指紋や顔、端末の暗証番号などで「本当にあなた本人か」を確認します

3.端末の中でそのカギを使って、「この人は本物です」というサインだけを作ってサーバーに送ります

サーバー側には、「サインが本物かどうかを確かめるための情報」だけが置かれます。

大事なカギそのものは、ずっとあなたの端末の外に出ないので、非常に安全な仕組みです。

この「外に出さないカギ」を秘密鍵、「サインを確かめるための情報」を公開鍵と呼びます。

★FIDO=パスキーの仕組み?

ここまで読んでいただくと、ようやく「パスキー」という言葉が登場します。パスキーは、今説明してきたFIDOの仕組みの上で動く、「パスワードの代わりになる新しいログイン用のカギ」の名前だと思っていただければ大丈夫です。

詳しい中身は、この後「パスキーとは」の章で説明します。

パスキーとは

ここまで見てきたFIDOは、「パスワードそのものをネットに流さず、安全にログインするための仕組み」でした。

パスキーは、そのFIDOの仕組みの上で動く、「パスワードの代わりになる新しいログイン用のカギ」のことです。

正式名称は「マルチデバイス対応FIDO認証資格情報」という難しい名称なのですが、取りあえず次のイメージだけ押さえておけば問題ありません。

パスキーを一言で表すなら

「パスワードを覚えなくても、指紋や顔でログインできる仕組み」

となります。

FIDOの説明と重複するところがありますが、従来の方式と比較すると次のようになります。

■従来のログイン(例)

1. ID(メールアドレスなど)を入力

2. パスワードを入力

3. 場合によっては、二段階認証コードも入力

■パスキーを使ったログインのイメージ

1. 「ログイン」ボタンを押す

2. スマートフォンやパソコンの指紋認証・顔認証・端末のPINで本人確認

3. そのままログイン完了

「IDとパスワードを思い出して入力する」という作業がなくなり、

普段、端末のロックを解除する時とほとんど同じ感覚でログインできるようになります。

★パスキーの主なメリット

■ パスワードを覚えなくてよい

パスキーでは、ログインに必要な「カギ」は、端末側で安全に管理されます。

利用者がすることは、

・指紋認証

・顔認証

・端末のPIN入力

といった、日常的に行っている操作だけです。

複雑なパスワードを考える・メモする・覚える、といった負担から解放されます。

■フィッシング詐欺に強い

パスキーは、「どのサービス用のカギか」があらかじめひも付いた形で管理されます。

そのため、本物そっくりの偽サイトに誘導されても、

・パスワードを入力してだまされる

・そのパスワードを他のサイトにも使い回している

といった従来型の被害パターンが起きにくい、という特徴があります。

前の章で説明したFIDOの仕組みによって、

「パスワードを盗まれる」のではなく、「正しいサイトでのみ、正しいサインが出せる」構造になっているからです。

■ 使い勝手と安全性を両立できる

パスキーは、セキュリティーのためだけに「手間を増やす仕組み」ではありません。

むしろ、

・ログイン操作はシンプルになる(端末のロック解除と同じ感覚)

・その上で、パスワード方式より高い安全性も得られる

という、「便利さ」と「安全性」を両立できる点が大きなポイントです。

セキュリティー対策というと、「面倒になる」「業務が遅くなる」というイメージを持たれがちですが、

パスキーはそのイメージを良い意味で裏切る仕組みだと言えます。

★どこで使われ始めているのか

パスキーは、すでに多くの大手サービスで利用できるようになりつつあります。

例えば、メールやクラウドストレージ、ECサイト、決済サービスなど、

私たちが日常的に使っているアカウントの一部では、すでに「パスキーでログイン」という選択肢が用意されています。

「パスキー? 聞いたことはあるけど、自分にはまだ関係なさそう」と感じるかもしれませんが、

実際には、皆さんが普段使っているパソコンやスマートフォンの環境でも、

すでにパスキーを利用できるケースが少しずつ増えてきています。

具体的な設定方法については、次回のはんやくん通信で紹介したいと思います。

今回のまとめ

今回は、かなり長文で情報量も多めでしたが、MFA・NIST・FIDO・パスキーという用語を整理しながら、「なぜ今パスワードだけに頼らず、パスキーのような仕組みが必要なのか」という全体像を見てきました。

次回はここで終わりにせず、実際に皆さんが日常的に使っているパソコンやスマートフォンを例に、パスキーをどのように設定し、どのように使えばよいのかを具体的に掘り下げていきます。

掲示板

らしんばん 文字起こし道場について

文字起こし道場につきまして、

現在、多くの皆さまにご利用いただき、誠にありがとうございます。

今後も新しい問題を追加していく予定ですので、引き続きどうぞよろしくお願いいたします。

また、回答に制限時間はありませんので、まだお試しになっていない方は、

お時間がある時に少しずつでもチャレンジしていただけますと幸いです。

東京反訳「文字起こし道場」

らしんばん 用語集について

ワーカーらしんばん用語集につきまして、ご登録いただいた用語が増えております。

ご協力いただきありがとうございます。

今後も引き続き、作業いただいた案件で調べた言葉のうち、

皆さまにも共有したほうがよいと思われた用語について、ぜひ登録していただければと思っております。

また、まだご使用になっていない方も、マイページの上部のほか、

納品のページから用語集へ飛べるようになっていますので、納品後にでもぜひ一度ご覧になってみてください。

また、説明文で悩んでしまう場合は、出典元URLの文章のコピペでも大丈夫です。管理者のほうで編集させていただきます。

※出典の記載に、Wikiや個人ブログ、個人ページはNGです。

用語集の使い方については、こちらのマニュアルをご確認ください。

用語集操作マニュアル_ver1

今後もワーカーの皆さまがお仕事しやすい環境を整えていきたいと考えております。

どうぞよろしくお願いいたします。

情報処理技術者試験取得者奨励金【申請方法について】

対象の試験の合格証書をお持ちの方を対象に、情報処理技術者試験取得者奨励金を支給しております。

少ない奨励金額にて恐縮ですが、資格取得費用の足しにしていただければ幸いです。

合格証書をお持ちで申請されていない方につきましては、ぜひ申請ください。

詳細は以下をご確認ください。

情報処理技術者試験取得者奨励金【申請方法について】